Настройка ПО под требования Минстроя: технический гайд по внедрению обязательной УКЭП для проектной документации

Аннотация

С 2026 года строительная отрасль России столкнется с массовыми изменениями в оформлении проектной, рабочей и инженерной документации: введены новый национальный стандарт ГОСТ Р 21.101-2026, охватывающий строительство, реконструкцию, капремонт, эксплуатацию и ликвидацию зданий, а также отчетную техническую документацию и результаты изысканий. В параллельном процессе ужесточаются требования к формату заверения документов с переходом к полной цифровизации. С 1 марта 2026 года вступают в силу изменения в Градостроительный кодекс РФ, обязывающие использование усиленной квалифицированной электронной подписи (УКЭП) для проектной документации; использование информационно-удостоверяющих листов (ИУЛ) как альтернативы УКЭП запрещено.

Для реализации требований Минстроя о повсеместной подписи документов необходима связка отечественного ПО: КриптоПро CSP (криптопровайдер) и КриптоАРМ (графический интерфейс). В КриптоАРМ создается файл подписи, в который поочередно добавляются подписи всех участников проекта в едином файле (.sig/.p7s) через процесс соподписания. Этот подход обеспечивает соответствие новым требованиям к цифровой подписи и экспертизе документации. Также в статье рассматривается вариант использования сервиса КриптоАРМ Документы, который позволяет управлять очередностью подписей и устранить различные риски пересылки фрагментов документации по почте.

Содержание

-

Распространение профилей с настройками и выбор формата подписи

-

Инструкция для ГИПа: сбор соподписей в сервисе КриптоАРМ Документы

Введение

С 2026 года строительная отрасль России столкнется с очередной волной изменений: утвержден национальный стандарт, который устанавливает новые правила для оформления проектной и рабочей документации. ГОСТ Р 21.101-2026 охватывает не только строительство новых объектов, но и процессы реконструкции, капитального ремонта, а также эксплуатацию и ликвидацию зданий. Документ распространяется на все типы объектов, независимо от их назначения, и затрагивает отчетную техническую документацию, включая результаты инженерных изысканий.

Параллельно с обновлением стандартов оформления происходит и ужесточение требований к формату заверения этих данных, направленное на полный переход в цифровую среду. С 1 марта 2026 года вступают в силу изменения в Градостроительный кодекс РФ, устанавливающие обязательное использование усиленной квалифицированной электронной подписи (УКЭП) для проектной документации. Минстрой России разъяснил недопустимость использования информационно-удостоверяющих листов (ИУЛ) в качестве альтернативы УКЭП, что делает их применение незаконным. Подробную информацию можно найти в письме Минстроя России от 02.02.2026 № 4409-КМ/14.

Главное из письма Минстроя РФ № 4409-КМ/14:

-

Прощай, ИУЛ: информационно-удостоверяющие листы больше не легитимны. Документация без УКЭП каждого ответственного лица не имеет статуса электронного документа и не принимается на экспертизу.

-

Личная ответственность: главный инженер проекта (ГИП) обязан проконтролировать, чтобы каждый участник разработки (проектировщики, проверяющие) подписал свой раздел личной усиленной квалифицированной подписью согласно 63-ФЗ.

-

Жесткий фильтр: отсутствие УКЭП у сотрудников допускается только в исключительных случаях. Единственное законное оправдание — форс-мажор (обстоятельства непреодолимой силы), который придется подтверждать документально.

Программные компоненты для организации подписи документации

Для реализации требований Минстроя о подписании документов всеми участниками процесса идеально подходит связка отечественного ПО — КриптоПро CSP и КриптоАРМ.

Чтобы документ прошел экспертизу, каждый специалист, указанный в основной надписи (штампе), должен поставить свою персональную подпись. Технически это реализуется через функцию соподписания:

-

КриптоПро CSP: служит «движком» (криптопровайдером). Программа обеспечивает саму возможность работы с российскими алгоритмами шифрования и ключами на токенах.

-

КриптоАРМ: выступает удобным графическим интерфейсом. В нем ГИП или ответственный сотрудник создает файл подписи, а затем поочередно добавляет подписи остальных участников в один и тот же файл (формат .sig или .p7s).

Варианты подписания:

-

Присоединенная подпись: создается единый файл, который «вбирает» в себя и сам документ, и все электронные автографы.

-

Отсоединенная подпись: рядом с исходным PDF-файлом (либо файлом другого формата) создается отдельный файл подписи, содержащий сведения обо всех подписантах — от проектировщика до ГИПа.

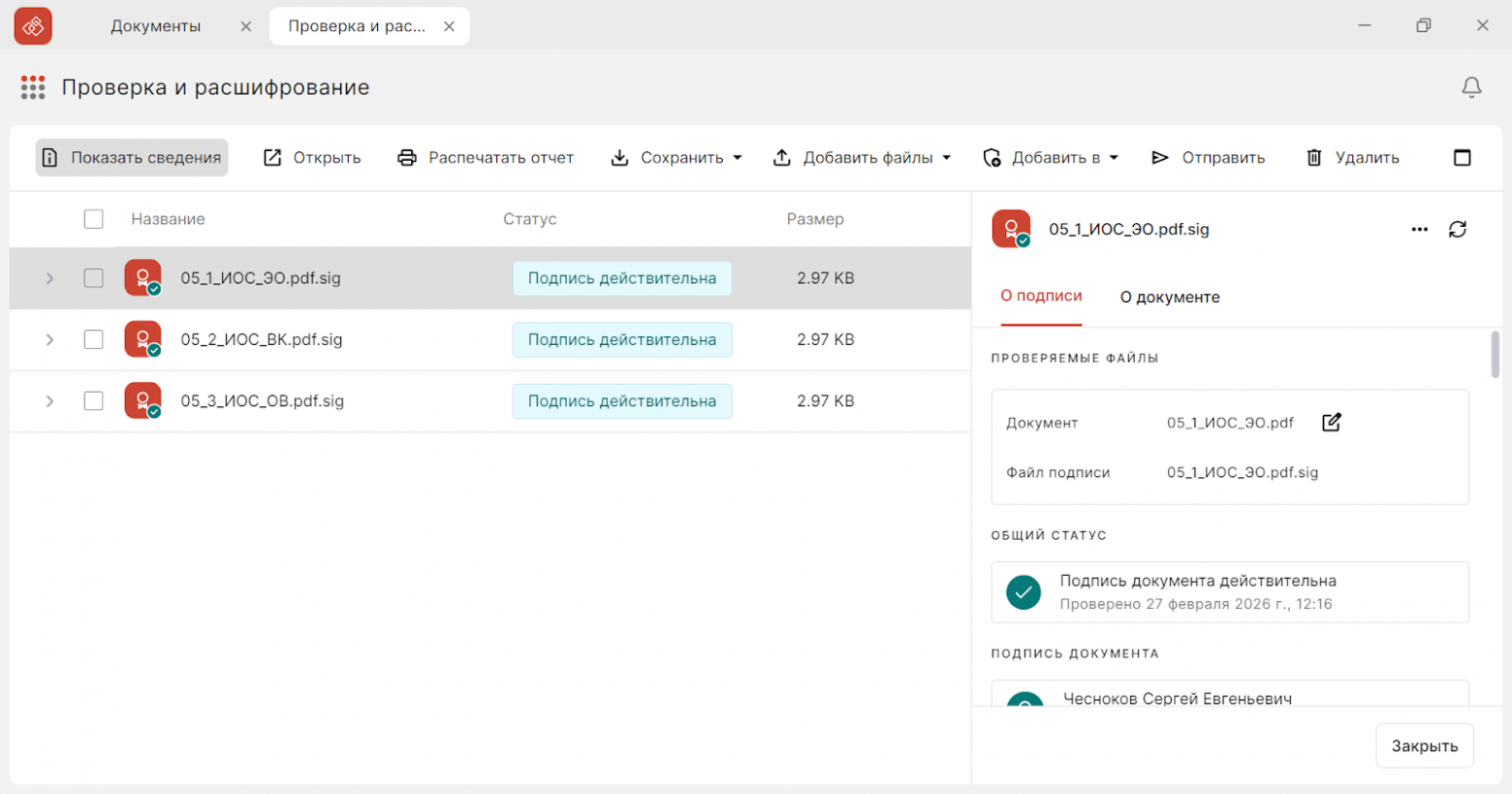

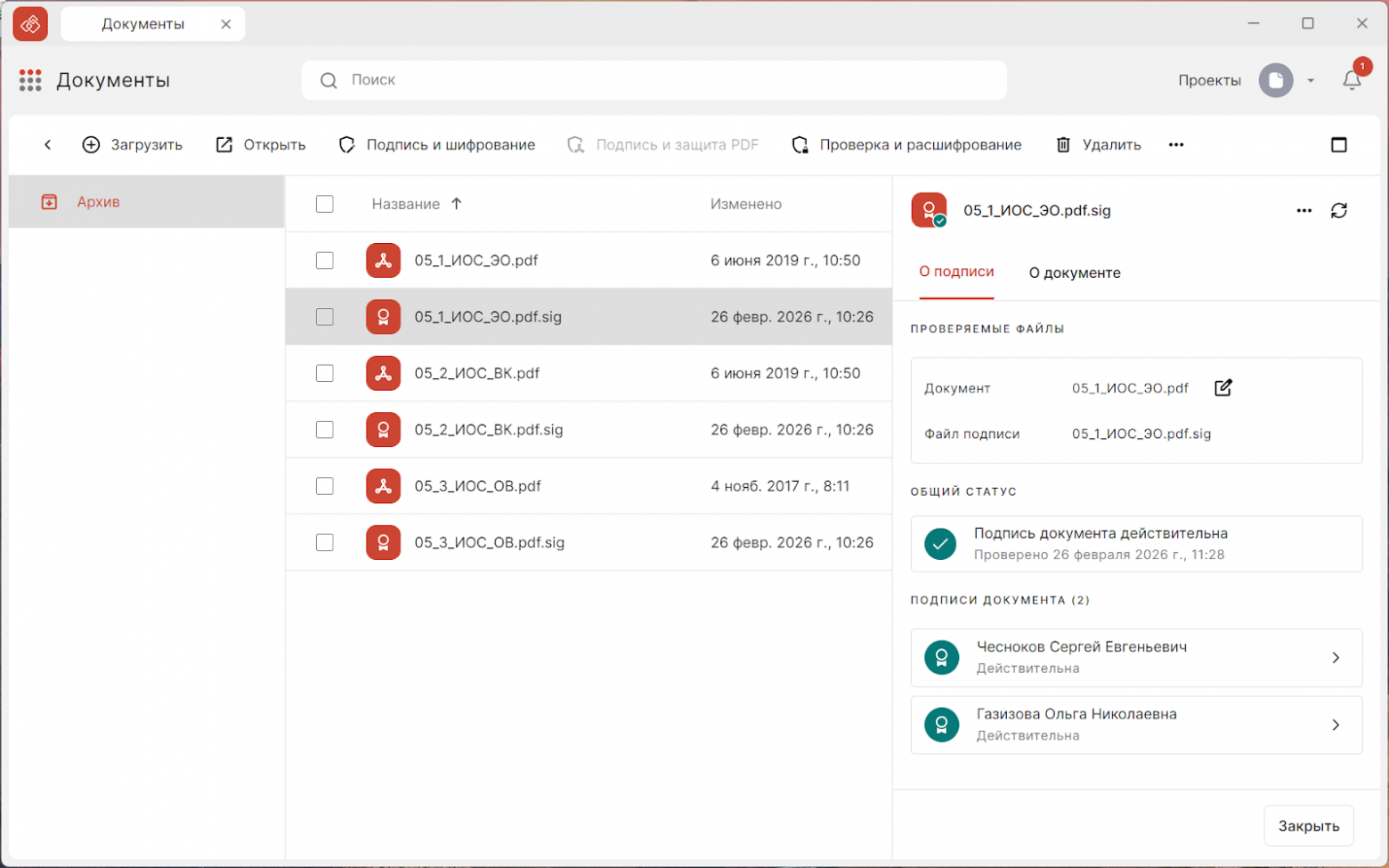

Преимущество использования такой связки: программы позволяют визуально проверить статус каждой подписи (валидна/невалидна) еще до отправки в органы экспертизы (рис. 1), что сводит риск возврата документации по формальным признакам к нулю.

Типовой порядок подписания в цифровой среде выглядит следующим образом:

-

Разработчики (Исполнители): первыми подписывают свои разделы или листы те специалисты, которые непосредственно разработали документацию. Их подписи подтверждают авторство и правильность технических расчетов.

-

Нормоконтролер: проверяет оформление на соответствие стандартам (ГОСТ Р 21.101 и др.). Его УКЭП подтверждает отсутствие технических ошибок в оформлении.

-

ГИП / ГАП: главный инженер или архитектор проекта накладывает свою УКЭП после проверки всех разделов. Его подпись является ключевой, так как он несет персональную ответственность за безопасность и соответствие проекта техническим регламентам.

-

Руководитель организации: заверяет документ последним от лица проектной компании, подтверждая, что работа выполнена в рамках договора и готова к передаче.

-

Застройщик (Заказчик): после получения документации от проектировщиков застройщик накладывает свою «утверждающую» УКЭП, что делает проект официальным документом для подачи на экспертизу или начала строительства.

Рассмотрим несколько вариантов реализации процесса подписания в организации на примере типового пакет проектной документации:

Раздел 1. Пояснительная записка (ПЗ)

01_ПЗ.xml (.xml или .pdf с текстовым слоем) — общие сведения об объекте.

Раздел 2. Схема планировочной организации земельного участка (ПЗУ)

02_ПЗУ_ТЧ.pdf — текстовая часть.

02_ПЗУ_ГП.pdf — генплан, разбивочный план.

Раздел 3. Архитектурные решения (АР)

03_АР_Планы.pdf — поэтажные планы, фасады, разрезы.

Раздел 4. Конструктивные и объемно-планировочные решения (КР)

04_КР_ТЧ.pdf — расчеты и описания.

04_КР_Чертежи.pdf — схемы фундаментов, каркаса.

Раздел 5. Сведения об инженерном оборудовании (ИОС)

05_1_ИОС_ЭО.pdf — электроснабжение.

05_2_ИОС_ВК.pdf — водоснабжение и канализация.

05_3_ИОС_ОВ.pdf — отопление и вентиляция.

Раздел 6. Проект организации строительства (ПОС)

06_ПОС.pdf — календарный план, стройгенплан.

Специальные разделы и Сметы

Раздел 12. Смета на строительство (СМ)

12_СМ_ССР.pdf — сводный сметный расчет.

12_СМ_Локальные.xml (в формате ГГЭ).

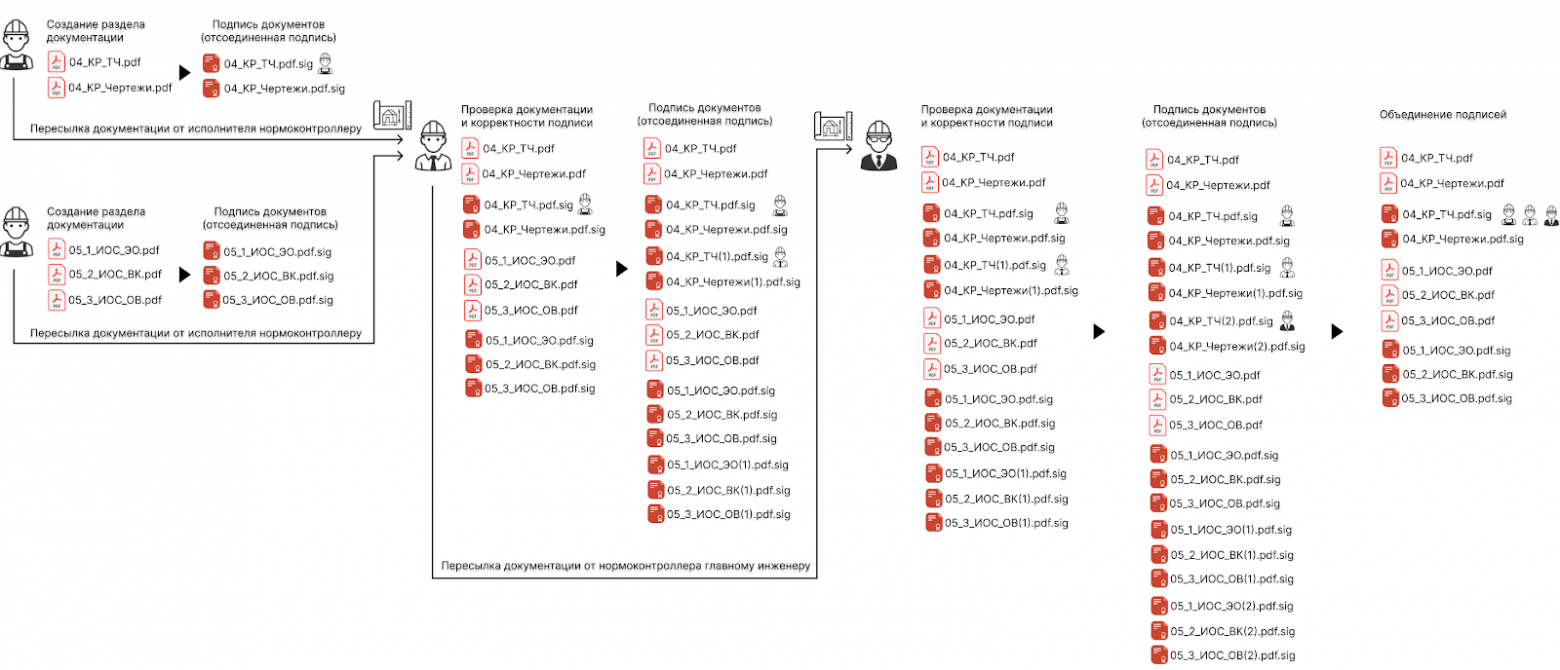

Параллельный процесс визирования документов (рис. 2) строится на строгой последовательности действий. На первом этапе разработчики формируют разделы и заверяют их отсоединенными подписями. Далее документация поступает к нормоконтроллеру.

Задача контролера — убедиться в валидности подписей авторов и проверить содержание самих материалов. В случае успеха нормоконтроллер прикладывает к документам собственные файлы подписей. Важно учитывать, что технология электронной подписи исключает возможность внесения правок «на лету»: любое изменение контента делает предыдущие подписи недействительными. Если в документах обнаруживается ошибка, весь пакет возвращается авторам для повторного цикла подготовки и подписания.

Итоговой точкой сборки становится главный инженер проекта (ГИП), у которого аккумулируются все разделы проектной документации. Роль ГИПа на данном этапе заключается в комплексном аудите: он не только проверяет содержание, но и верифицирует корректность всех ранее поставленных подписей (разработчиков и нормоконтроллеров).

После успешной проверки ГИП формирует собственные отсоединенные подписи, подтверждая готовность всего проекта. Финальный штрих процесса — техническое объединение: ГИП собирает все накопленные файлы подписей по каждому документу в единый файл. Это упрощает дальнейшее хранение и передачу документации, консолидируя доказательства подлинности в структурированном виде (процесс объединения подписей подробно описан здесь).

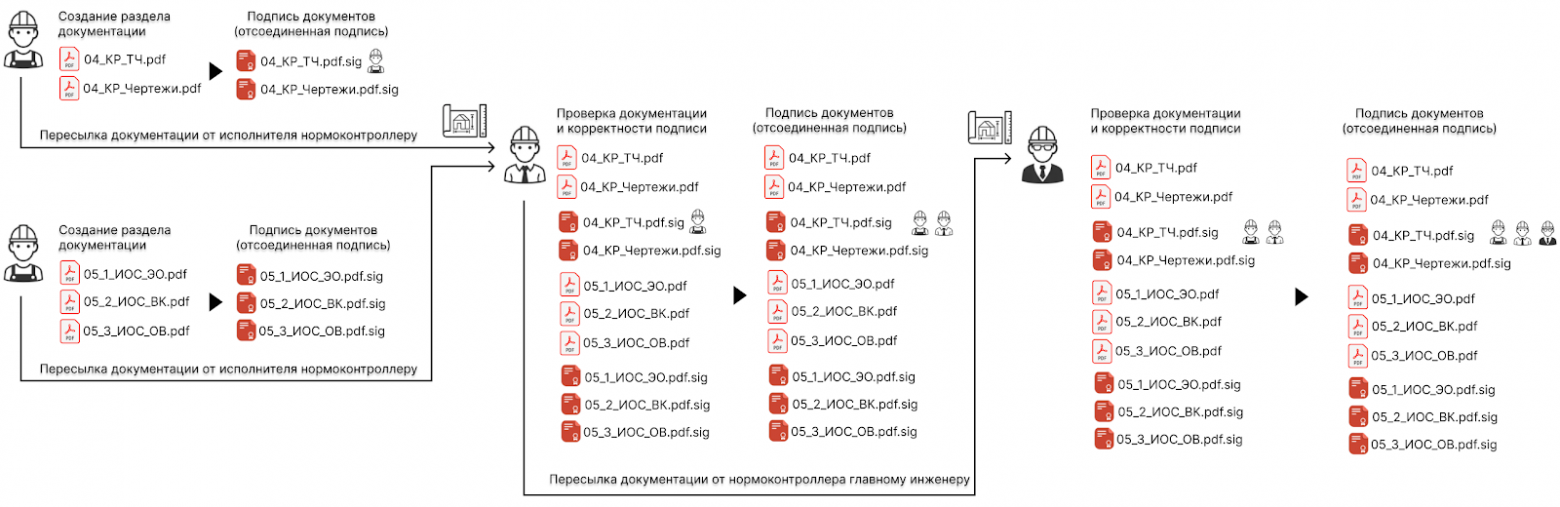

В отличие от параллельной схемы, последовательный процесс (рис. 3) выстраивается по принципу «матрешки». На старте разработчики стандартно формируют документацию и создают первичные отсоединенные подписи. Затем пакет документов направляется нормоконтроллеру.

Особенность этого метода проявляется на этапе верификации: нормоконтроллер проверяет файлы и подписи авторов, а затем подписывает непосредственно сами .sig-файлы. Таким образом, подпись контролера добавляется к подписи исполнителя новым информационным блоком.

На финальном этапе документация поступает к главному инженеру проекта. ГИП выполняет аналогичную операцию, визируя уже существующие файлы подписей своим ключом. Несмотря на иную механику процесса, на выходе мы получаем идентичный результат: документ, защищенный цепочкой электронных подписей всех ответственных лиц.

Перейдем к практической реализации действий рассмотренных процессов с использованием связи ПО КриптоАРМ и КриптоПро CSP.

Также можно рассмотреть использование присоединенной подписи. Однако важно учитывать нюанс: просмотреть содержимое такого документа можно только после «снятия» подписи. Это легко сделать через интерфейс КриптоАРМ — процедура проходит без повреждения файла и сохраняет целостность самой ЭП. Такой метод вполне применим в рабочих процессах.

Пошаговая инструкция: сбор соподписей в КриптоАРМ

Шаг 1. Подготовка (Установка КриптоАРМ и КриптоПро CSP)

Для начала работы необходимо установить КриптоАРМ, скачав дистрибутив с официального сайта. Однако для корректной работы приложения требуется предварительная подготовка системы:

-

Криптопровайдер: на рабочих местах всех сотрудников должен быть установлен КриптоПро CSP. Обратите внимание, что для загрузки дистрибутива на сайте разработчика потребуется регистрация.

-

Драйверы токенов: если вы, как и я, используете носитель JaCarta, необходимо дополнительно установить утилиту «Единый Клиент JaCarta». Она обеспечит корректное взаимодействие системы с аппаратным ключом. Если используется Рутокен, то устанавливаем необходимые драйверы.

-

Проверка сертификатов: убедитесь, что ваши личные сертификаты УКЭП (хранящиеся на токенах или в реестре ПК) действительны и не истекли.

Чтобы не выставлять параметры вручную при каждой операции, в КриптоАРМ удобно создать персональный профиль. В нем можно заранее зафиксировать все типовые настройки.

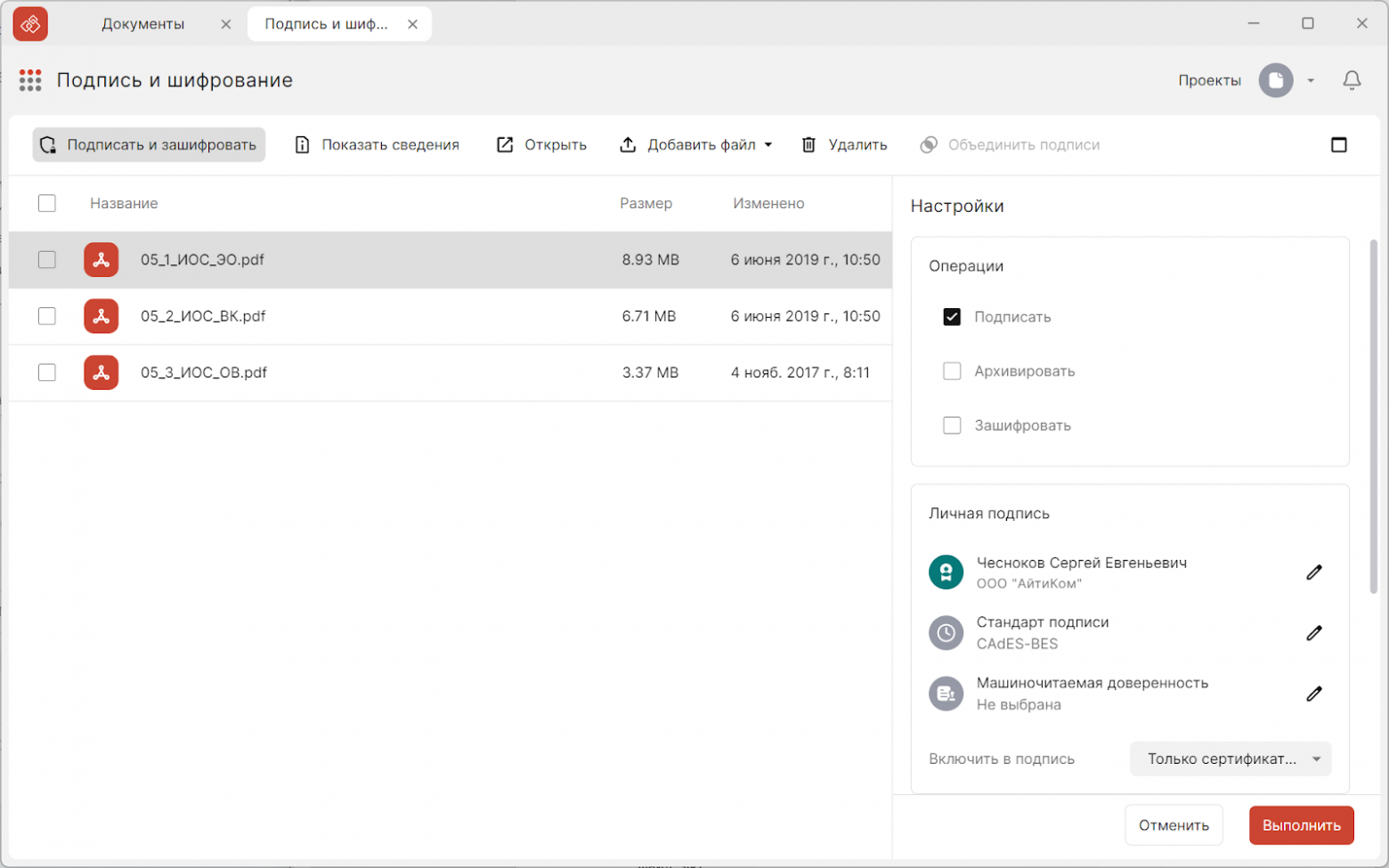

Шаг 2. Запуск процесса (Первый подписант)

В интерфейсе КриптоАРМ перейдите в раздел «Документы» и добавьте необходимые материалы (приложение поддерживает любые форматы, что позволяет загружать полные комплекты, например, файлы Раздела 5 проектной документации). Далее запустите мастер создания подписи и выберите операцию «Подпись и шифрование» (рис. 4). При передаче документов по открытым каналам связи, когда необходимо обеспечить их полную конфиденциальность, целесообразно использовать функцию шифрования в адрес конкретного получателя. Это гарантирует, что доступ к содержимому файлов получит только владелец соответствующего сертификата, что критически важно для защиты проектных данных.

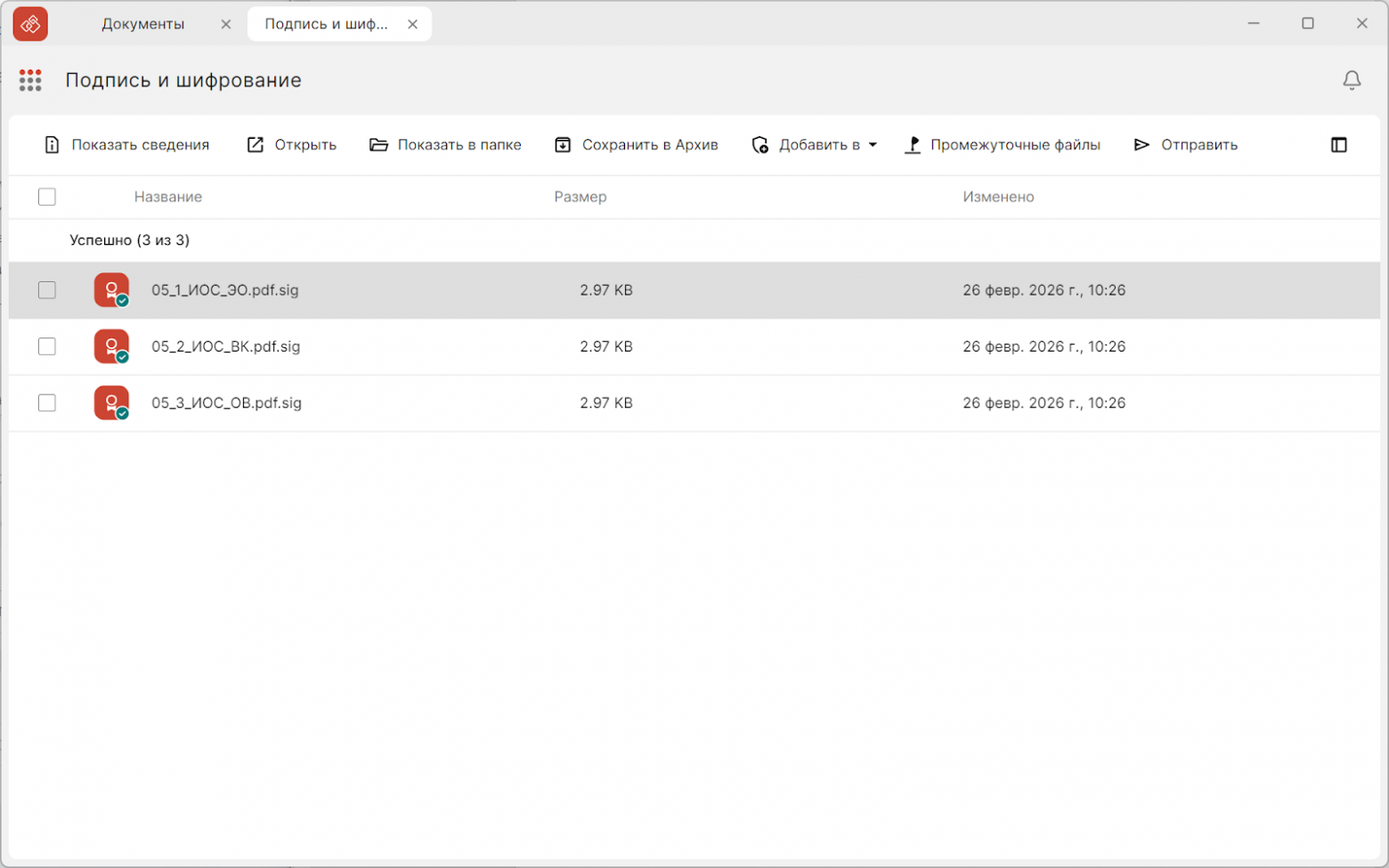

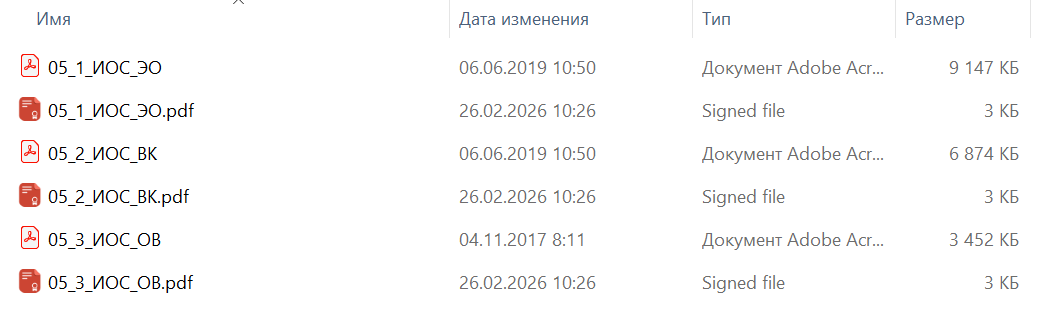

При наличии предварительно настроенного профиля достаточно нажать кнопку «Выполнить», после чего программа автоматически сформирует подписанные файлы с расширением .sig (рис. 5, рис. 6).

Шаг 3. Добавление подписей коллег (Соподписание)

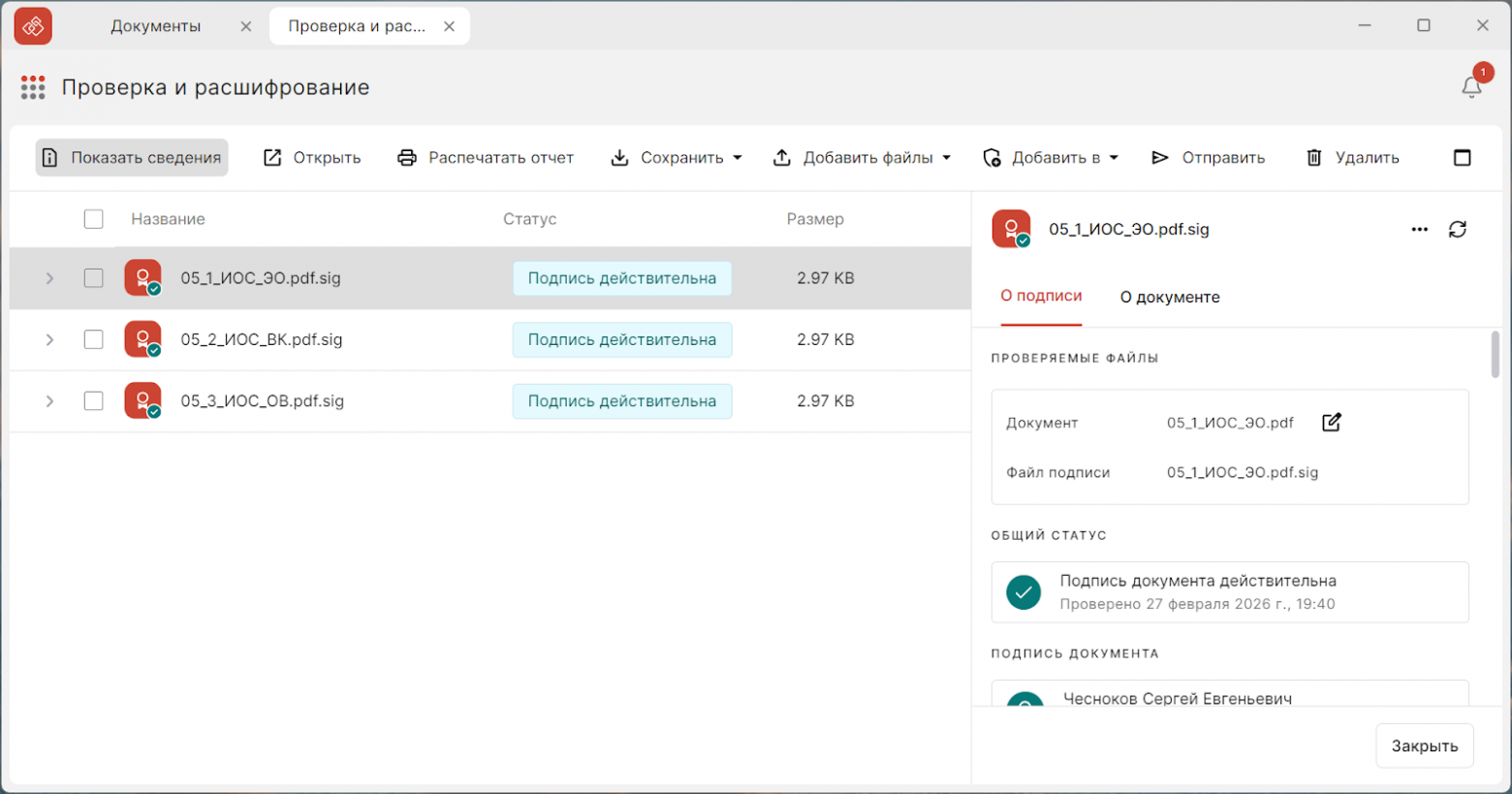

После этого исходные файлы документации и файлы подписи должны быть последовательно переданы всем участникам, указанным в штампе. Каждому следующему сотруднику необходимо удостовериться в корректности подписей предшественников: для этого следует выделить все подписи и нажать кнопку «Проверка и расшифрование». Система проверит выбранные элементы, позволяя просмотреть детальную информацию по каждому из них (рис. 7) или распечатать итоговый отчет о проверке.

После успешной проверки сотрудник выбирает файлы отсоединенной подписи, устанавливает режим «Подпись и шифрование» и нажимает кнопку «Выполнить», после чего программа добавляет в файл новую УКЭП к уже существующим. Результат подписания документа двумя участниками процесса представлен на Рисунке 8; при этом крайне важно учитывать, что исходный PDF-файл должен оставаться неизменным, иначе целостность всех наложенных подписей будет нарушена.

Шаг 4. Финальный контроль ГИПа

После того как все проектировщики и ответственные контролеры поставят свои визы, ГИП открывает финальный файл формата .sig в приложении КриптоАРМ для итоговой проверки корректности всех подписей и состава подписантов. Убедившись в валидности данных, ГИП накладывает свою подпись последним, тем самым официально завершая цикл заверения раздела проектной документации.

Распространение профилей с настройками и выбор формата подписи

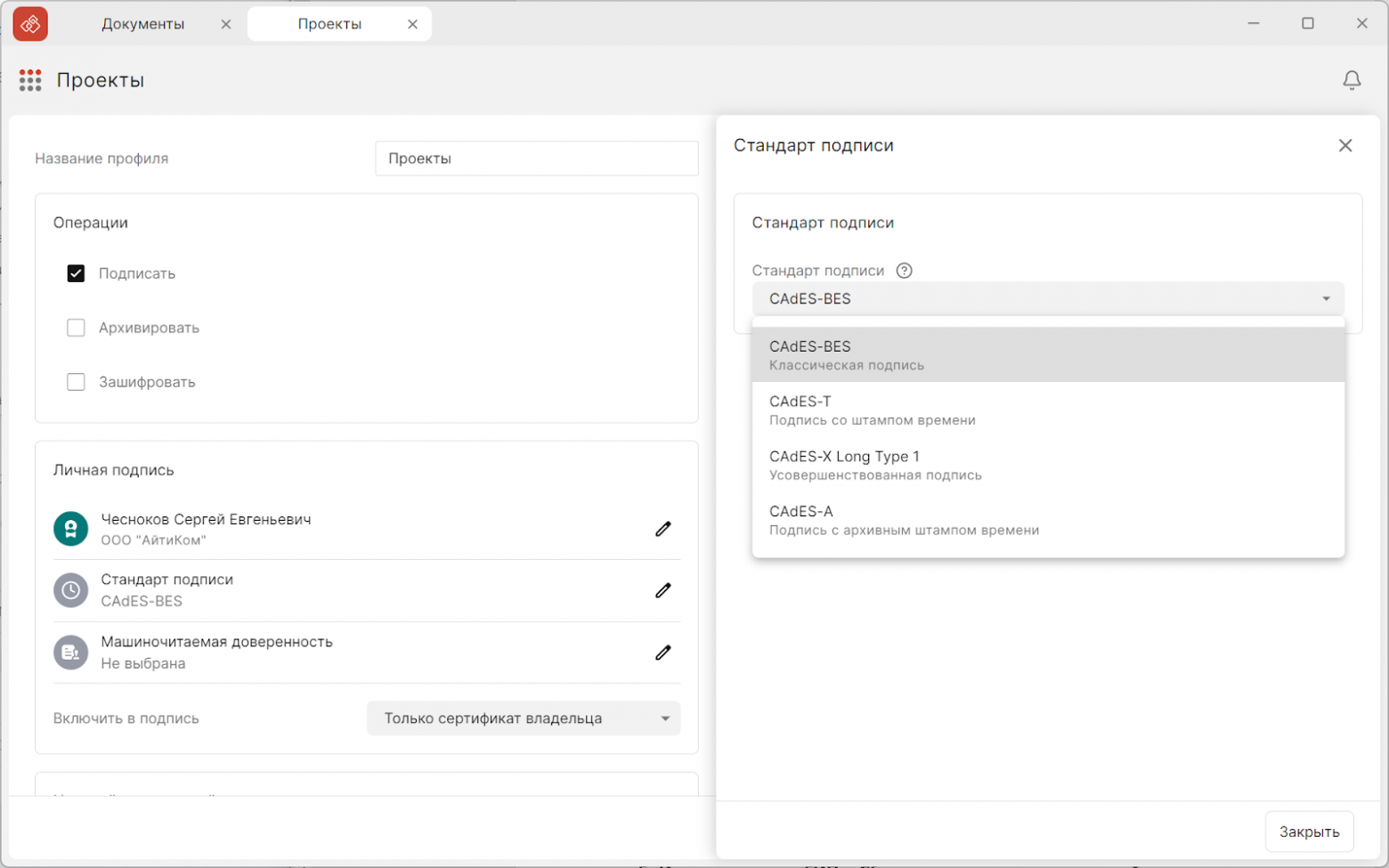

Выбор правильного формата подписи критичен: если формат не соответствует требованиям принимающей стороны, экспертиза просто не сможет технически проверить цепочку сертификатов, даже если они у вас действительны.

На текущий момент (2024–2026 гг.) в строительной отрасли сложилась следующая практика:

Формат подписи CAdES-BES (Базовый уровень). Это самый распространенный и простой формат (рис. 9). Он фиксирует время подписания и гарантирует неизменность документа.

Где требуют: Большинство региональных экспертиз и коммерческих площадок.

Особенности: для проверки подписи через год проверяющему серверу потребуется доступ к реестрам отозванных сертификатов (CRL). Если удостоверяющий центр за это время закроется или доступ будет ограничен, подпись может не пройти валидацию.

Настройка в КриптоАРМ: устанавливается по умолчанию в настройках квалифицированной подписи.

Формат подписи CAdES-X Long Type 1 (Усовершенствованный формат). Этот формат содержит в себе «доказательства подлинности» на момент подписания: полную цепочку сертификатов и статус их актуальности.

Где требуют: Главгосэкспертиза России (ГГЭ) и наиболее продвинутые региональные центры (например, Мосгосэкспертиза).

Особенности: позволяет проверить подпись даже спустя годы, когда срок действия сертификата самого сотрудника уже истек. Это важно для долгосрочного хранения проектной документации.

Важно: для этого формата требуется наличие лицензии на «КриптоПро OCSP» и «КриптоПро TSP», а также доступ к серверу штампов времени.

Для оптимизации процесса подписания документов в распределенном коллективе авторов в КриптоАРМ предусмотрено использование профилей — шаблонов, содержащих фиксированные настройки операции, типа подписи, кодировки и формата. Создание единого организационного профиля и его рассылка всем участникам процесса гарантирует единообразие подписей: каждому сотруднику достаточно лишь выбрать свой личный сертификат, не изменяя остальные параметры. Такой подход исключает риск возникновения технических ошибок и предотвращает возможные отказы в приеме документации со стороны контролирующих органов по формальным признакам.

Инструкция для ГИПа: сбор соподписей в сервисе КриптоАРМ Документы

Когда в процессе создания и подписания документации участвуют десятки сотрудников, а сама работа сопровождается многочисленными итерациями правок и необходимостью строгого соблюдения очередности подписантов, использование локальных приложений и обмен файлами по электронной почте становится неэффективным. В таких случаях целесообразно перейти на веб-сервис «КриптоАРМ Документы», который автоматизирует эти процессы и может быть реализован как в виде облачного решения от разработчиков, так и в формате «коробочного» продукта, развернутого внутри инфраструктуры организации. Функционирование сервиса «КриптоАРМ Документы» включает автоматизированную систему уведомлений. При подписании файлов первой стороной и последующими участниками сервис информирует пользователей о каждом этапе обработки документа, обеспечивая прозрачность и контроль за ходом документооборота.

Рассмотренный ранее процесс подписания в рамках данного сервиса трансформируется следующим образом:

Шаг 1. Подготовка рабочего пространства

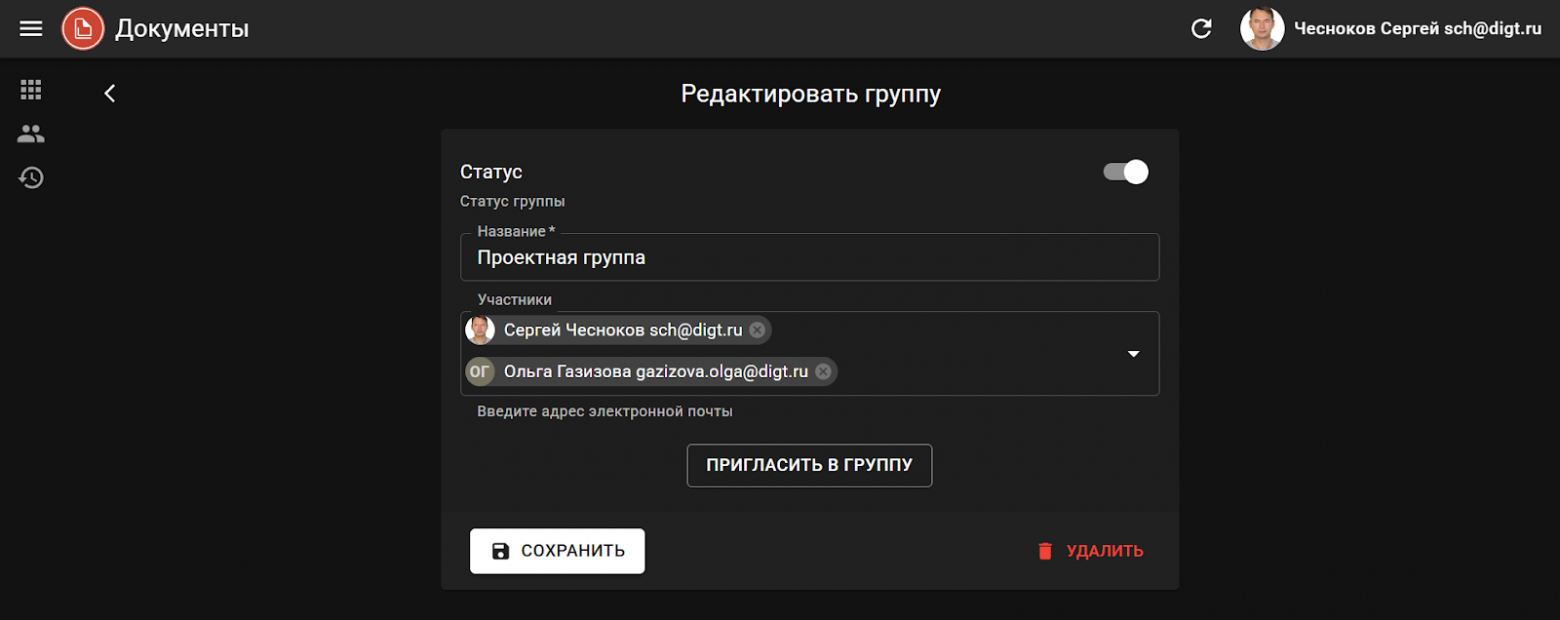

ГИП формирует на сервисе одну или несколько проектных групп (рис. 10). Участники получают приглашения по электронной почте.

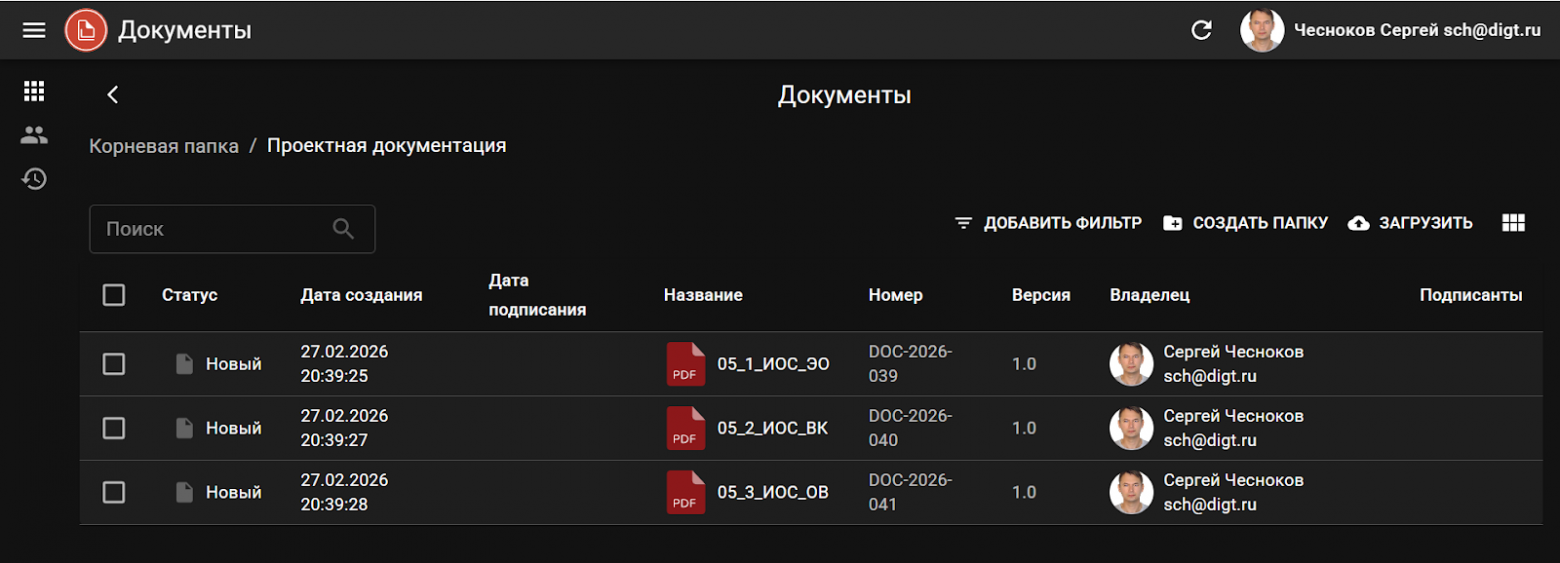

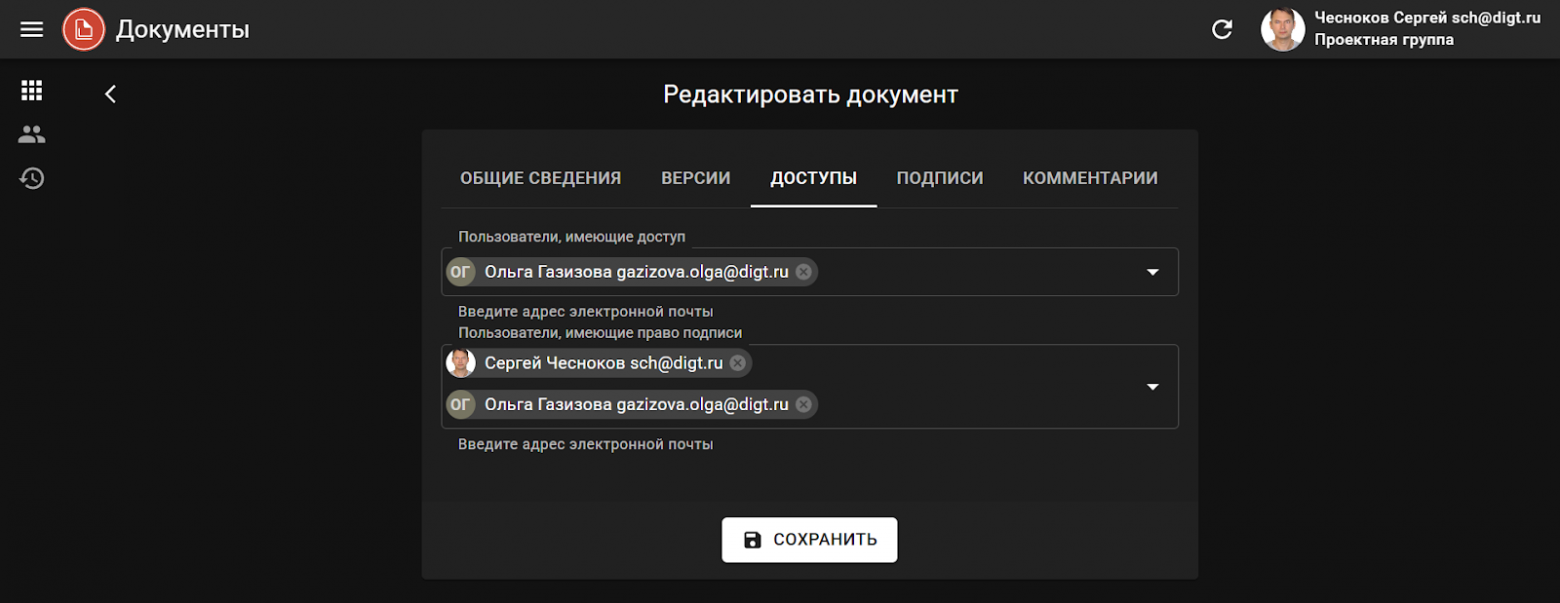

Разработчик раздела создает папку и загружает в нее необходимые документы (рис. 11). Для каждого файла можно настроить права доступа и определить порядок его подписания (рис. 12).

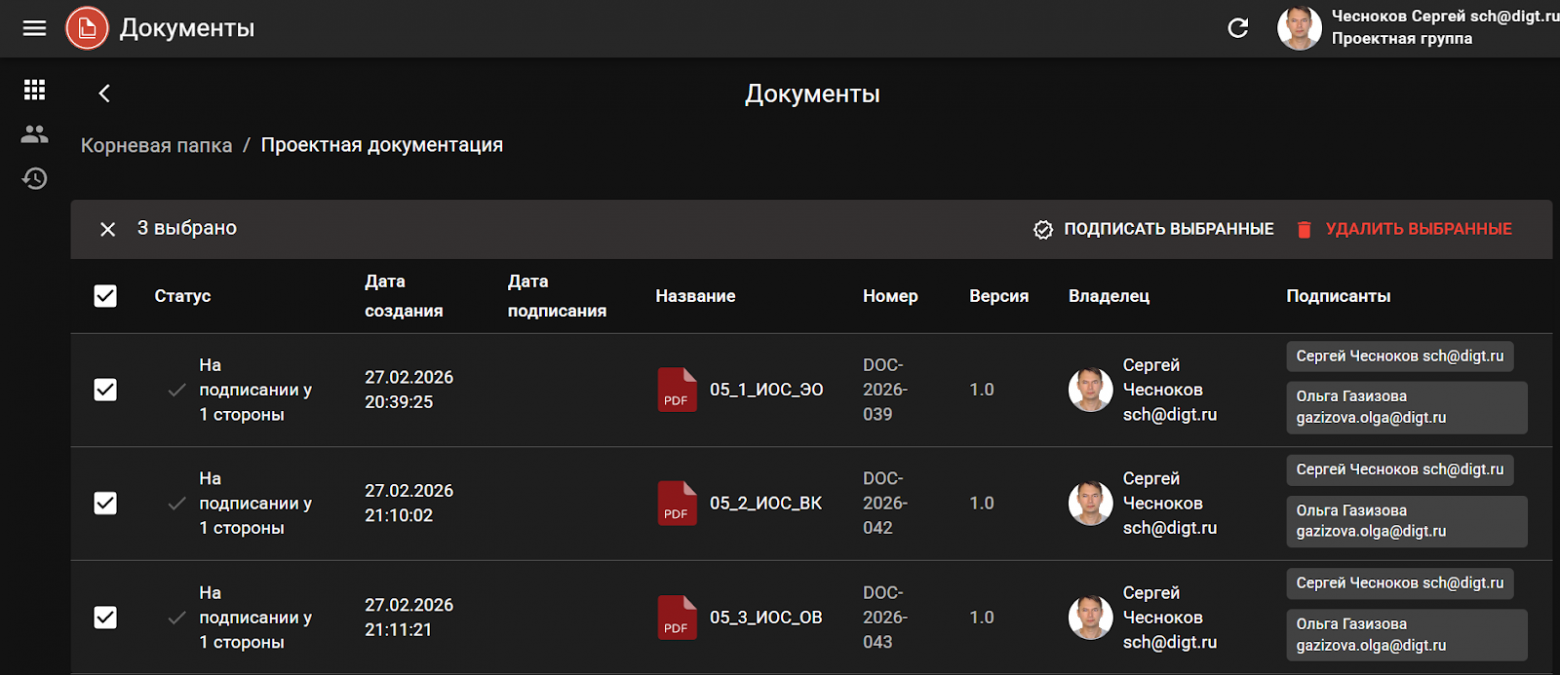

Шаг 2. Запуск подписания (Первый участник)

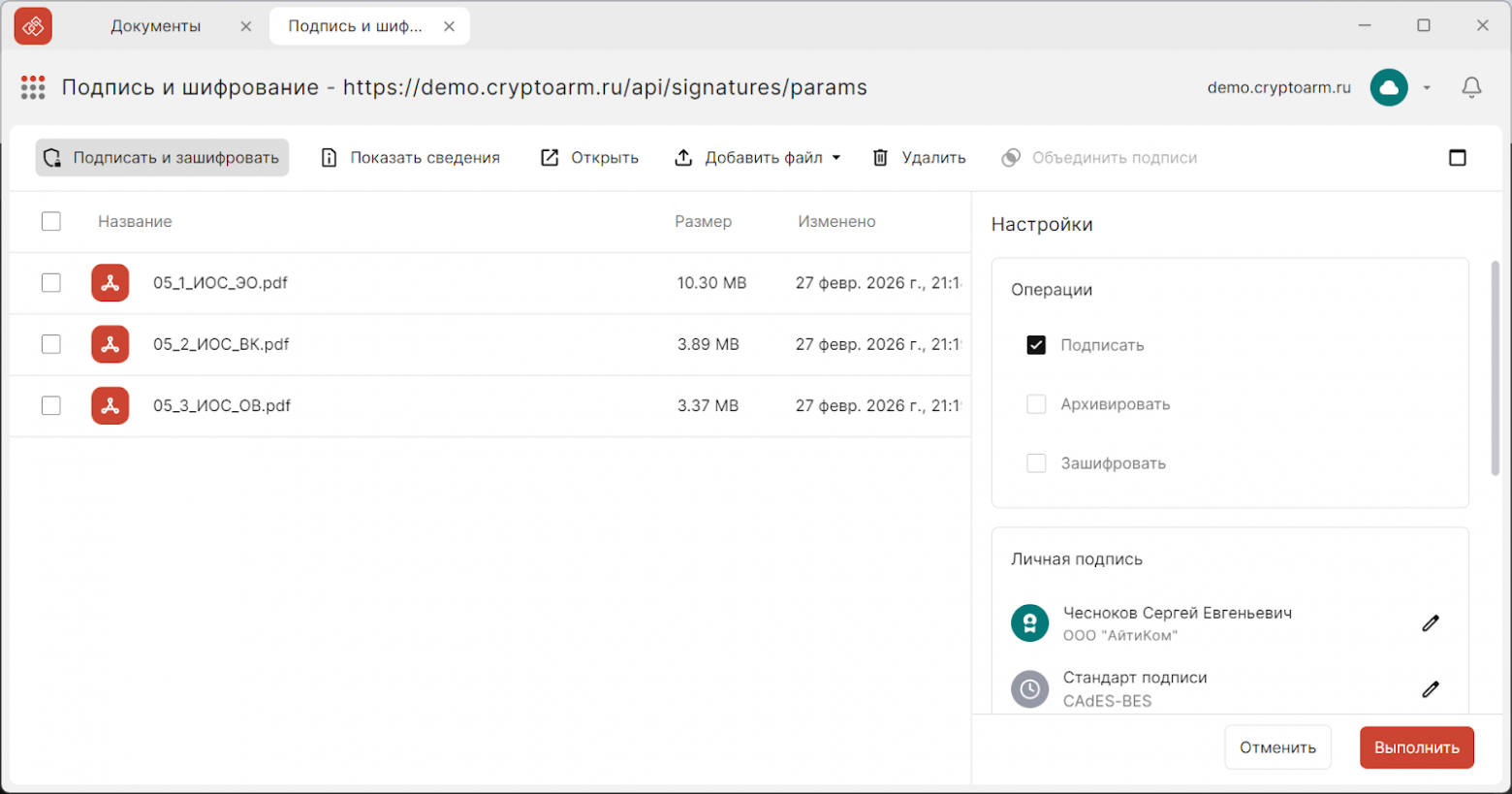

Разработчик выбирает документы и нажимает кнопку «Подписать выбранные» (рис. 13). После этого запускается приложение «КриптоАРМ», в которое автоматически передаются все файлы (рис. 14). Для работы используется стандартная связка «КриптоАРМ» + «КриптоПро CSP».

Процедура подписания происходит аналогично рассмотренным ранее процессам.

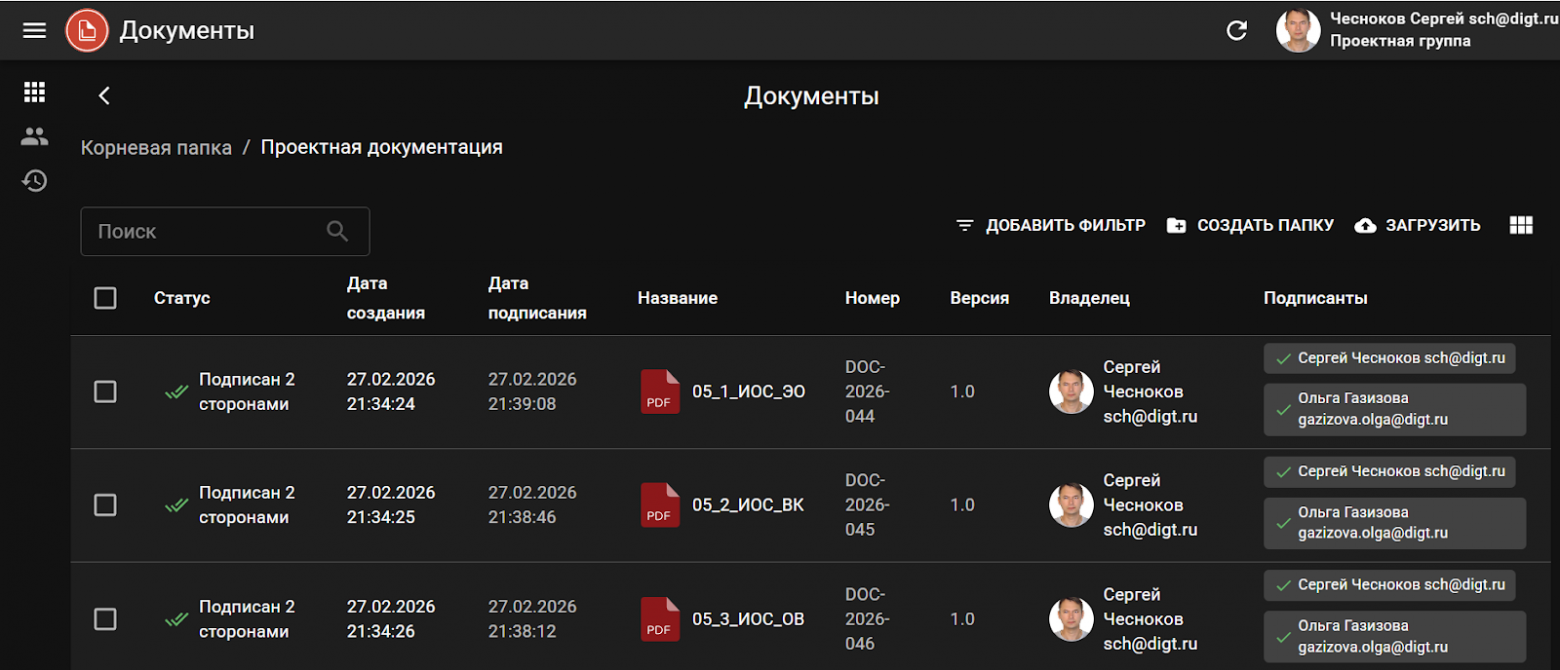

После успешного подписания файлы подписей автоматически загружаются в сервис, а документы направляются следующему участнику процесса.

Шаг 3. Процесс соподписания (Последующие участники)

Процесс передачи выглядит так: вторая сторона получает письмо со ссылкой, при переходе по которой запускается приложение «КриптоАРМ». В него автоматически подгружаются документы, и участник подписывает их своим ключом и сертификатом (рис. 15).

Шаг 4. Контроль и выгрузка (ГИП)

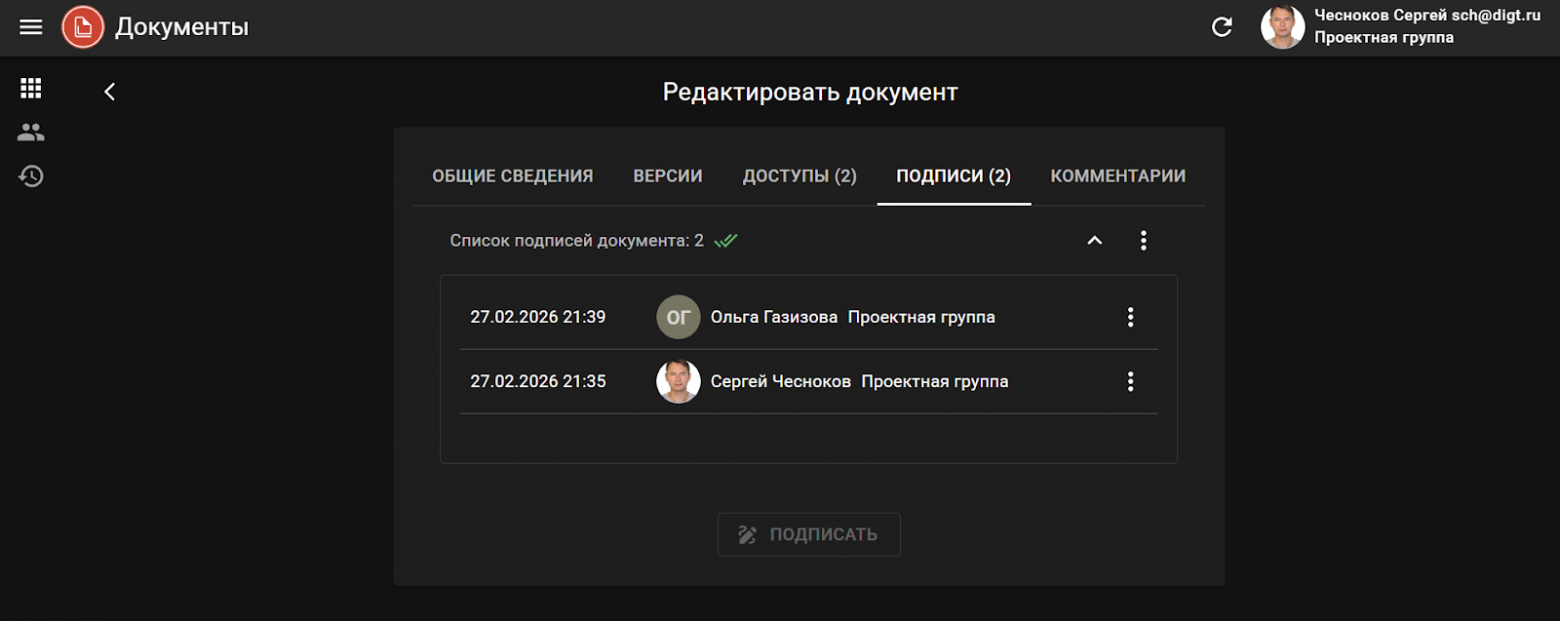

ГИП видит прогресс в реальном времени: кто уже поставил УКЭП, а кто еще нет (рис. 16). Когда все подписи собраны, ГИП скачивает все подписи документов или объединенную подпись.

В веб-интерфейсе «КриптоАРМ Документы» формат подписи задается в профиле пользователя или в расширенных параметрах при нажатии кнопки «Подписать». Преимущество сервиса — автоматическая проверка валидности каждой подписи в момент добавления. Если срок действия сертификата проектировщика истек, система мгновенно выдаст ошибку, предотвращая отказ на этапе экспертизы.

Заключение

Введение стандарта ГОСТ Р 21.101-2020 и прекращение практики использования информационно-удостоверяющих листов (ИУЛ) с 1 марта 2026 года завершают этап адаптации строительной отрасли к «цифре». Полный переход на усиленную квалифицированную электронную подпись (УКЭП) становится обязательным условием легитимности проектной документации.

В сложившихся реалиях применение программного комплекса на базе «КриптоПро CSP» и сервиса «КриптоАРМ Документы» позволяет организациям привести внутренние регламенты в соответствие с новыми требованиями без потери темпов производства. Интеграция подобных инструментов в рабочий процесс решает сразу несколько критических задач:

-

Для главных инженеров проектов (ГИП): обеспечивается сквозной контроль за циклом согласования. Сервис позволяет выстраивать строгую очередность подписания и отправляет автоматические уведомления о каждом этапе обработки документа, что гарантирует прозрачность и соблюдение сроков.

-

Для проектировщиков: упрощается процедура соподписания — формирование единого файла формата .sig или .p7s исключает разрозненность данных.

-

Для прохождения экспертизы: автоматизированная проверка валидности сертификатов и использование актуальных криптографических стандартов минимизируют риск отклонения документации по формальным признакам.

Таким образом, внедрение инструментов класса «КриптоАРМ Документы» позволяет адаптировать рабочие процессы к актуальным нормам законодательства. Автоматизация операций по подписанию и проверке файлов минимизирует риски, связанные с человеческим фактором, и обеспечивает технологическую готовность проектной организации к полному отказу от бумажных носителей и ИУЛ.

Автор: SerjiCH